Petya: Πώς να αποκρυπτογραφήσετε τα αρχεία σας χωρίς να πληρώσετε λύτρα

Άγνωστος που εμφανίζεται με το όνομα leostone στο Twitter κατόρθωσε να αναπτύξει έναν αλγόριθμο που παράγει το κλειδί αποκρυπτογράφησης αρχείων που κατέστησαν απροσπέλαστα μετά την εισβολή του διαβόητου Petya ransomware, κακόβουλου λογισμικού που εκμεταλλεύεται το Dropbox για να διαδοθεί. Χωρίς τη λύση του leostone, τα θύματα του Petya θα έπρεπε να καταβάλλουν λύτρα που αυξάνονται από εβδομάδα σε εβδομάδα.

Spotlight

Άγνωστος που εμφανίζεται με το όνομα leo_and_stone στο Twitter κατόρθωσε να αναπτύξει έναν αλγόριθμο που παράγει το κλειδί αποκρυπτογράφησης αρχείων που κατέστησαν απροσπέλαστα μετά την εισβολή του διαβόητου Petya ransomware, κακόβουλου λογισμικού που εκμεταλλεύεται το Dropbox για να διαδοθεί. Χωρίς τη λύση του leostone, τα θύματα του Petya θα έπρεπε να καταβάλλουν λύτρα που αυξάνονται από εβδομάδα σε εβδομάδα.

Η διάχυση του κακόβουλου λογισμικού ξεκινά με την αποστολή ενός e-mail με θέμα την εκδήλωση ενδιαφέροντος για θέση εργασίας που παραπέμπει με έναν σύνδεσμο στο Dropbox όπου υποτίθεται φιλοξενείται το βιογραφικό του ενδιαφερόμενου. Αντ’αυτού όμως, διαπιστώνει η Trend Micro, ξεκινά μια σειρά ενεργειών που απειλούν… την ψυχική ηρεμία του θύματος.

Το link παραπέμπει σε έναν φάκελο στο Dropbox όπου υπάρχουν δύο αρχεία, ένα από τα οποία είναι συμπιεσμένο και αυτόματα εκτελέσιμο και το άλλο, η φωτογραφία του υποτιθέμενου αιτούντα. Όταν ο παραλήπτης του μηνύματος κάνει κλικ στο πρώτο αρχείο, ένα trojan μολύνει το σύστημά του και επεμβαίνει στο master boot record στο σκληρό δίσκο του συστήματος, με αποτέλεσμα τη γνωστή Blue Screen of Death των Windows (της μπλε οθόνης κρίσιμου σφάλματος στα Windows). Το Petya δεν σταματά όμως εκεί. Εάν ο χρήστης επιχειρήσει να επανεκκινήσει το σύστημά του δεν το κατορθώνει -ούτε σε Safe Mode- και βλέπει στη θέση του λογοτύπου των Windows μια κόκκινη οθόνη που τον ενημερώνει για το πάθημά του και τον παραπέμπει σε μια σελίδα στο δίκτυο Tor για να καταβάλλει τα λύτρα (με 0,99 bitcoin, περίπου 430 δολάρια ή αντίστοιχα σε ευρώ) και να λάβει τον κωδικό αποκρυπτογράφησης των αρχείων του. Εάν το θέμα δεν καταβάλλει τα λύτρα εντός της διορίας, τότε το ποσό διπλασιάζεται.

- Διαβάστε περισσότερα για το ransomware στο tech.in.gr

#petya #ransomware #defeated

Get your disks back here: https://t.co/vXH2ny6jdk— leostone (@leo_and_stone) April 9, 2016

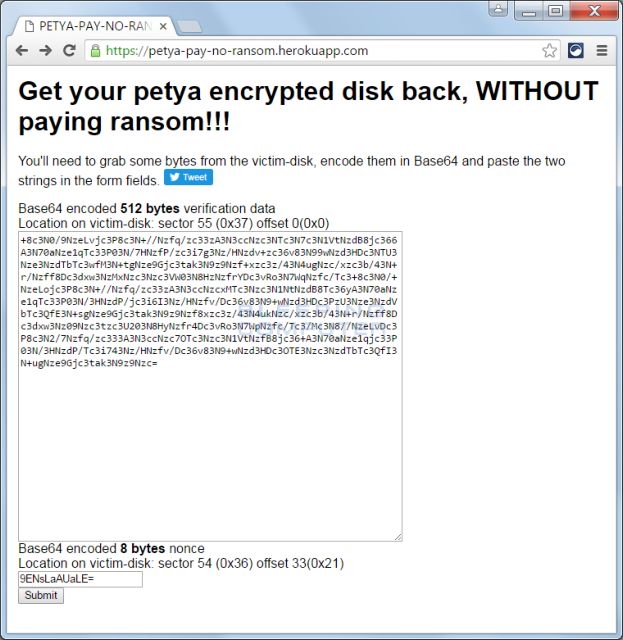

Παρά την αποδεδειγμένη αποτελεσματικότητα του αλγορίθμου του leostone, ο χρήστης πρέπει να κατορθώσει να αποσπάσει κάποια στοιχεία από τον προσβεβλημένο σκληρό δίσκο από τον οποίο εκκινείται το σύστημά του και να τα υποβάλλει στην ιστοσελίδα όπου φιλοξενείται ο κώδικας του leostone.

- Base64 encoded512 bytesverification data

- Location on victim-disk: sector 55 (0x37) offset 0(0x0)

Τα καλά νέα είναι, όπως περιγράφει βήμα προς βήμα ο Λόρενς Άμπραμς ότι, μετά τις επιτυχημένες δοκιμές ένας ακόμα χάκερ έσπευσε να συνδράμει την προσπάθεια -ο Fabian Wosar ανέπτυξε ένα πρόγραμμα με το οποίο ο χρήστης καλείται μόνο να αφαιρέσει τον σκληρό του δίσκο και να τον συνδέσει σε έναν «υγιή» υπολογιστή με Windows.

Εκεί, ο χρήστης κατεβάζει και εκτελεί τον Petya Sector Extractor του Wosar, εξάγει τις απαραίτητες πληροφορίες από τον συνδεδεμένο κλειδωμένο σκληρό του δίσκο και τις εισάγει στον αλγόριθμο του leostone στη διεύθυνση https://petya-pay-no-ransom-mirror1.herokuapp.com/ (mirror) και υποβάλλει τη σχετική φόρμα. Αφού ο αλγόριθμος παράξει τον κωδικό, ο χρήστης πρέπει να επιστρέψει το σκληρό του δίσκο στο PC του και να εισάγει τον κωδικό του leostone.

Please use https://t.co/1glP5A1Wto

if https://t.co/vXH2ny6jdk is not available— leostone (@leo_and_stone) April 11, 2016

I updated my #Petya helping app – when it cannot give you key, it will give you data for decoder of @leo_and_stone pic.twitter.com/QjKf1mZVKq

— hasherezade (@hasherezade) April 10, 2016

tech.in.gr

Ακολουθήστε το in.gr στο Google News και μάθετε πρώτοι όλες τις ειδήσεις

Αριθμός Πιστοποίησης Μ.Η.Τ.232442

Αριθμός Πιστοποίησης Μ.Η.Τ.232442