Μόνο οι τυχεροί γλιτώνουν από το WannaCry, κατά τους ειδικούς

Εκατοντάδες χιλιάδες άνθρωποι είδαν τα αρχεία τους να καθίστανται απροσπέλαστα αφού έπεσαν θύμα ενός κακόβουλου προγράμματος που τα κρυπτογραφεί και εμφανίζει το απειλητικό μήνυμα των δημιουργών του που ζητούν λύτρα 300 δολαρίων για να τα επαναφέρουν. Ο μόνος τρόπος που έχουν βρει οι ειδικοί για να τους απαλλάξουν από το WannaCry προϋποθέτει λίγη τύχη.

Εκατοντάδες χιλιάδες άνθρωποι είδαν τα αρχεία τους να καθίστανται απροσπέλαστα αφού έπεσαν θύμα ενός κακόβουλου προγράμματος που τα κρυπτογραφεί και εμφανίζει το απειλητικό μήνυμα των δημιουργών του που ζητούν λύτρα 300 δολαρίων για να τα επαναφέρουν. Ο μόνος τρόπος που έχουν βρει οι ειδικοί για να τους απαλλάξουν από το WannaCry προϋποθέτει λίγη τύχη.

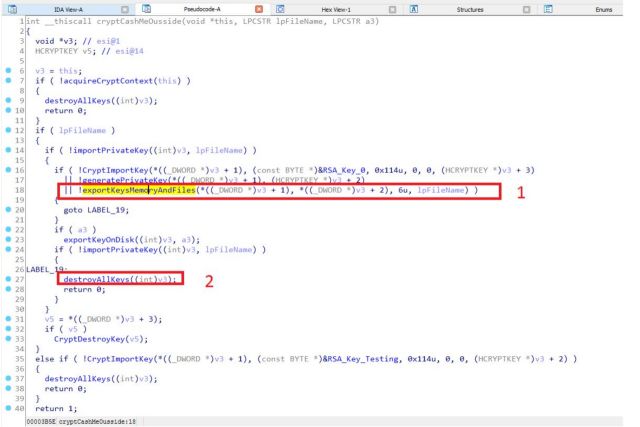

Κι αυτό καθώς, το εργαλείο που ανέπτυξε ο Matt Suiche σε συνεργασία με δύο γάλλους χάκερ τους Adrien Guinet και Benjamin Delpy βασίζεται στην προσωρινή αποθήκευση κάποιων κρίσιμων αριθμών στη μνήμη RAM του μολυσμένου υπολογιστή. Χάρη στους πρώτους αυτούς αριθμούς, μπορεί να παραχθεί το κλειδί που χρησιμοποιήθηκε κατά την κρυπτογράφηση RSA των αρχείων του χρήστη.

- Ξέρατε ότι… Οι, ευρέως διαδεδομένες, μέθοδοι ασύμμετρης κρυπτογραφίας (ή κρυπτογραφίας δημόσιου κλειδιού) χρησιμοποιούν δύο κλειδιά για την κωδικοποίηση και την αποκωδικοποίηση των δεδομένων. Κάθε χρήστης ενός τέτοιου συστήματος διαθέτει τουλάχιστον ένα ζευγάρι κλειδιών: το ένα ονομάζεται δημόσιο και το άλλο ιδιωτικό ή μυστικό. Η γνώση του δημόσιου επιτρέπει την κρυπτογράφηση ενός μηνύματος αλλά όχι και την μετέπειτα αποκρυπτογράφησή του. Για αυτήν απαιτείται το αντίστοιχο μυστικό κλειδί του παραλήπτη του μηνύματος. Στην περίπτωση του WannaCry, οι δημιουργοί του απαιτούν λύτρα για να παραδώσουν τα μυστικά κλειδιά στους κατόχους των αρχείων.

Ωστόσο, αποτελεί προϋπόθεση να μην έχει γίνει επανεκκίνηση του υπολογιστή -κάτι που συχνά δοκιμάζουν οι χρήστες όταν βλέπουν τον υπολογιστή τους να συμπεριφέρεται περίεργα. Ακόμα όμως και όταν δεν έχει γίνει reboot ή shutdown (κάτι που θα διέγραφε ό,τι υπήρχε στην πτητική μνήμη RAM), oι θέσεις που κατέλαβαν οι πρώτοι αριθμοί μπορεί να χρησιμοποιήθηκαν από νέα δεδομένα της ύπουλης διεργασίας που μόλυνε το σύστημα, χάνοντας για πάντα την πιθανότητα ανάκτησης του κλειδιού αποκρυπτογράφησης.

Γι’αυτό, το blog post του Suiche είναι μάλλον δυσοίωνο. Η αντίστροφη μέτρηση για πολλούς χρήστες -που αρνήθηκαν να πληρώσουν τα λύτρα σε bitcoin ή δεν στάθηκαν τόσο τυχεροί ώστε οι πρώτοι αριθμοί να παραμένουν στη RAM του συστήματός τους όταν βρέθηκε η λύση- έχει ξεκινήσει, σημειώνει ο Suiche.

- Όσοι δεν έχουν κάνει reboot ή shutdown και ο υπολογιστής τους παραμένει πιθανότατα σε κατάσταση hibernate, ενώ τρέχουν κάποια έκδοση των Windows από τα Windows XP έως τα Windows 7 (οι δοκιμές έδειξαν ότι το εργαλείο είναι αποτελεσματικό τουλάχιστον στις 32μπιτες εκδόσεις τους), καλούνται να κατεβάσουν το wanakiwi.

Αφού γίνει η αποκρυπτογράφηση, πρέπει να τα αποθηκεύσουν σε έναν εξωτερικό άδειο δίσκο και έπειτα να εγκαταστήσουν εκ νέου τα Windows.

Όλες οι άλλες ανακοινώσεις εταιρειών ασφάλειας πληροφοριακών συστημάτων προς το παρόν περιορίζονται σε συστάσεις για την αποφυγή ανάλογων συμβάντων: backup, backup, backup, λένε.

- Διαβάστε σχετικά στο tech.in.gr: WannaCry: Έξι συμβουλές για να αποφύγετε την «απαγωγή» των αρχείων σας

- Περισσότερες πληροφορίες για το κενό ασφαλείας των Windows στο οποίο αποδίδεται η εξάπλωση του WannaCry και του λογισμικού για mining δημοσιεύονται στο δικτυακό τόπο της Microsoft στο TechNet.

- H Microsoft δίνει οδηγίες για το «WannaCrypt», κατ’εξαίρεση και για τα Windows XP. Σύμφωνα με την εταιρεία, οι επιθέσεις δεν αφορούν τους κατόχους Windows 10.

tech.in.gr

Ακολουθήστε το in.gr στο Google News και μάθετε πρώτοι όλες τις ειδήσεις

Αριθμός Πιστοποίησης Μ.Η.Τ.232442

Αριθμός Πιστοποίησης Μ.Η.Τ.232442